Šta je Sybil napad u blockchain mrežama?

Najvažnije u nekoliko reči:

- Sybil napad je pokušaj jednog učesnika da stvori više lažnih identiteta u mreži i tako stekne nepravednu prednost.

- Cilj napada je da lažno poveća broj glasova i tako utiče na odluku mreže.

- Naziv potiče iz romana „Sybil“, koji opisuje osobu sa disocijativnim poremećajem identiteta.

- Blockchain mreža se brani zahtevom za dokaz o resursima kroz Proof-of-Work.

- Bitcoin se oslanja na mining kao zaštitu, gde je potrebna stvarna računarska snaga i energija, što napad čini ekonomski neisplativim.

Sybil napad kao pretnja decentralizovanim mrežama

Kao što već opisuje „Problem vizantijskih generala“, nodeovi u decentralizovanoj mreži mogu delovati zlonamerno. Jedan od načina na koji napadači pokušavaju da prevare mrežu jeste stvaranje velikog broja lažnih identiteta. Na taj način jedan entitet se predstavlja kao više različitih učesnika, stvarajući iluziju decentralizacije. Tako dobija nepravedno veliku moć u odlučivanju unutar mreže, što se naziva Sybil napad.

Naziv „Sybil“ potiče iz istoimenog romana u kojem glavna junakinja, Sybil Dorsett, pati od disocijativnog poremećaja identiteta. Upravo zbog te metafore, više različitih identiteta koji zapravo pripadaju istoj osobi, ovaj termin je preuzet za opis cyber napada u kojem jedan entitet lažno predstavlja mnoštvo učesnika u mreži.

Sybil napadi predstavljaju ozbiljnu pretnju za decentralizovane sisteme jer mogu narušiti osnovnu pretpostavku da svaki učesnik ima samo jedan glas u konsenzusu.

Kako izgleda Sybil napad u praksi

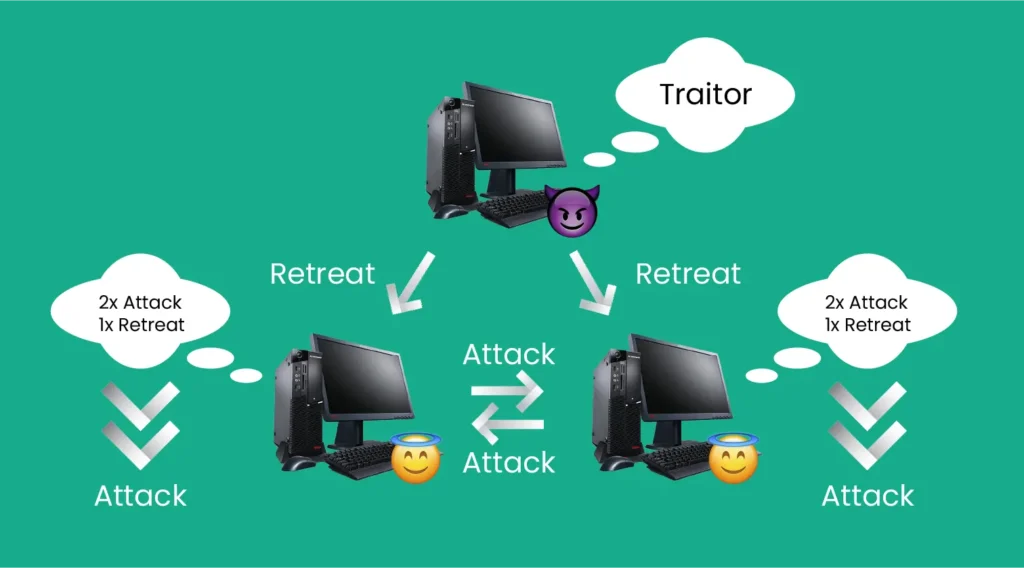

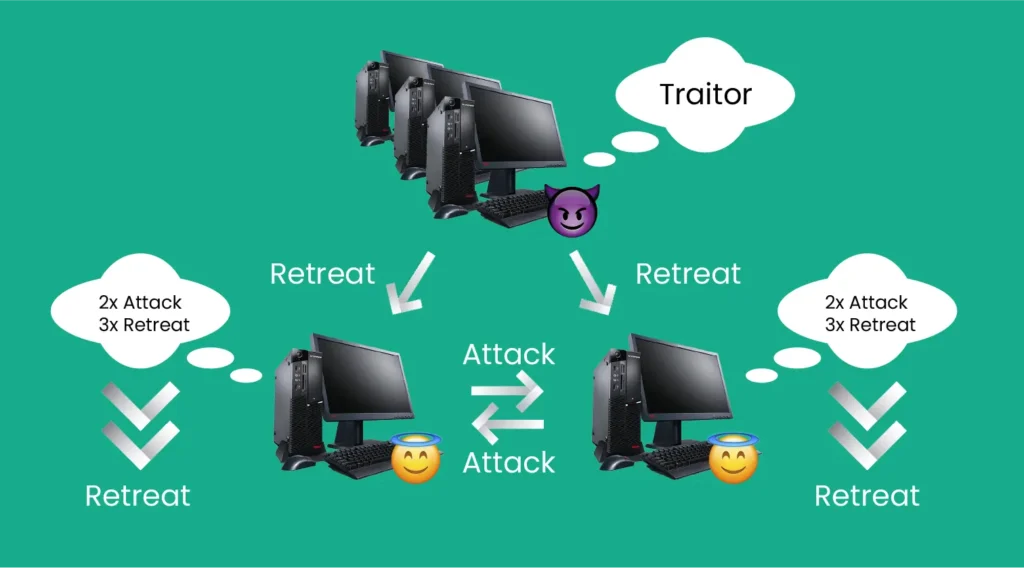

Da bi blockchain mreža ispravno funkcionisala, većina, najmanje dve trećine svih nodeova, mora da postupa pošteno. Uzmimo primer sa tri učesnika, dva poštena nodea i jednim izdajicom. Oni zajedno moraju doneti odluku, na primer između „povlačenja“ i „napada“.

Nakon glasanja, većina odlučuje za „napad“. Međutim, izdajica želi da ishod bude „povlačenje“. Kako to postiže?

Tako što pokušava da se predstavi kao više različitih node-ova i time poveća broj svojih glasova. Umesto jedne poruke, pošteni node-ovi sada dobijaju tri poruke koje izgledaju kao da potiču od različitih učesnika.

Na kraju brojanja glasova, rezultat se menja. Umesto da mreža odluči za „napad“, prevaga ide ka „povlačenju“ i izdajica uspeva da ostvari svoj cilj.

Zaštita mreže od Sybil napada

Da bi mreža bila zaštićena od Sybil napada, mora se obezbediti da svaki node može da učestvuje samo sa jednim glasom i da to pravo ne može lako da zloupotrebi.

Zamislimo, recimo, parking prostor u kojem svaki automobil mora da ima jedinstvenu kartu za ulazak. Ako bi neko pokušao da uveze više vozila koristeći samo jednu kartu, sistem bi ga odmah prepoznao i odbio. Na taj način svako vozilo mora dokazati sopstveno pravo na ulazak.

U blockchain mreži ne postoji centralna kontrola karata, već node mora da dokaže da zaista poseduje resurse potrebne za generisanje blokova. Ako bi pokušao da se umnoži u više lažnih identiteta, morao bi da podeli te resurse, čime bi izgubio prednost i učinio napad besmislenim.

Proof-of-Work kao temelj sigurnosti mreže

Ovo se, kao u slučaju Bitcoina, sprovodi kroz dokaz rada (Proof-of-Work). Učesnik mora u procesu mining-a pronaći nove blokove i time pokazati da raspolaže određenim računarskim kapacitetom.

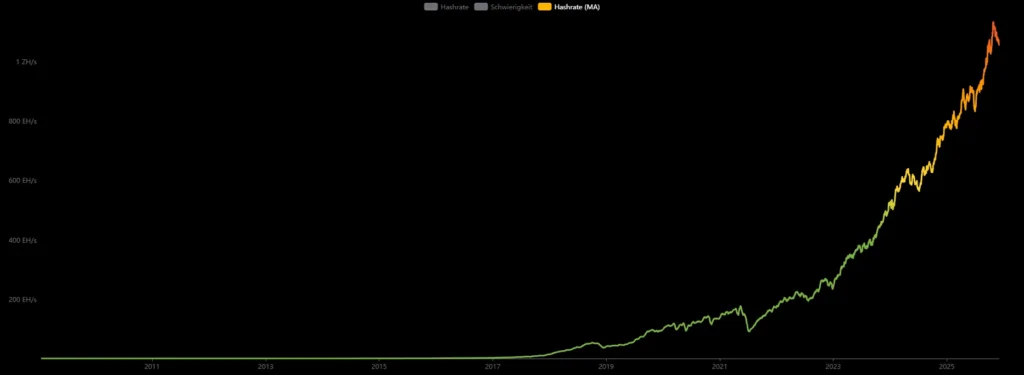

Hashrate i težina Bitcoin mreže kroz vreme pokazuju stalni rast, što jasno oslikava koliko proces mininga postaje sve zahtevniji i skuplji.

Ovaj resurs je veoma skup zbog visokih troškova nabavke hardvera, kao i stalnih troškova električne energije i održavanja opreme. Da bi izveo uspešan napad, napadač bi morao da uloži ogromne sume novca u rudarsku infrastrukturu kako bi stvorio dovoljno „lažnih“ identiteta.

Prednosti Proof-of-Work zaštite:

- Stvarni troškovi – potrebna je fizička oprema i energija

- Merljiv dokaz – računska snaga se može objektivno proveriti

- Ekonomska barijera – izuzetno je skupo održavati više identiteta

- Decentralizacija – ne oslanja se na centralnu instancu

Zašto je Bitcoin otporan na Sybil napade

Bitcoin koristi Proof-of-Work pristup koji pruža nekoliko jedinstvenih prednosti u borbi protiv Sybil napada:

- Energetska veza sa realnim svetom – Mining zahteva stvarnu energiju, što stvara fizičku vezu između digitalnog i realnog sveta.

- Objektivna verifikacija – Količina rada može se matematički dokazati kroz hash funkcije.

- Visoke barijere ulaska – Troškovi mining opreme i energije čine kreiranje više identiteta ekonomski neracionalnim.

Praktične strategije odbrane od Sybil napada

U praksi, različite blockchain mreže koriste kombinaciju tehnika za zaštitu od Sybil napada:

- Reputacioni sistemi – Stari node-ovi sa istorijom poštenog ponašanja imaju veći uticaj.

- Resource testing – Kontinuirano testiranje da li node-ovi zaista poseduju resurse koje tvrde.

- Network topology analysis – Praćenje mreže radi otkrivanja neobičnih ponašanja koja mogu ukazivati na Sybil napad.

Izazovi i slabosti postojećih rešenja

Iako Proof-of-Work pruža snažnu zaštitu, nije potpuno imun na rizike:

- Napredak tehnologije – Povećanje efikasnosti hardvera može smanjiti troškove napada.

- Centralizacija mininga – Veliki mining pool-ovi mogu predstavljati rizik za mrežu.

Ako vam je sadržaj koristan i želite da nas podržite to možete učiniti ovde.